Mobile Infrastruktur

Inhaltsverzeichnis

Im Zuge der Globalisierung hat sich unser Berufsalltag verändert: Mitarbeiter werden weltweit eingesetzt; folglich steigt der Bedarf an flexiblerem und ortsunabhängigerem Arbeiten.Unternehmen können diesen Ansprüchen gerecht werden, indem sie ihren Mitarbeitern eine mobile Infrastruktur zur Verfügung stellen, die einen Zugriff auf Firmendaten mittels mobiler Endgeräte von unterwegs aus zu jeder beliebigen Zeit ermöglicht. Der Einsatz mobiler Endgeräte sorgt folglich für mehr Flexibilität und Produktivität in unserem Berufsalltag. Das Büro wird mobil.Die mobile Infrastruktur realisiert die Bereitstellung, die Verwaltung sowie die Sicherung mobiler Lösungen auf mobilen Endgeräten. Bei der Einführung einer mobilen Infrastruktur müssen sich Unternehmen jedoch darüber im Klaren sein, wer auf welche Daten wie zugreifen darf, welche Daten überhaupt von außerhalb aufgerufen und welche Apps auf den mobilen Endgeräten installiert werden dürfen.

Doch zunächst soll im Folgenden geklärt werden, wie eine mobile Infrastruktur aufgebaut ist und welche Komponenten zu den elementaren Bestandteilen zählen.

Aufbau mobiler Infrastruktur

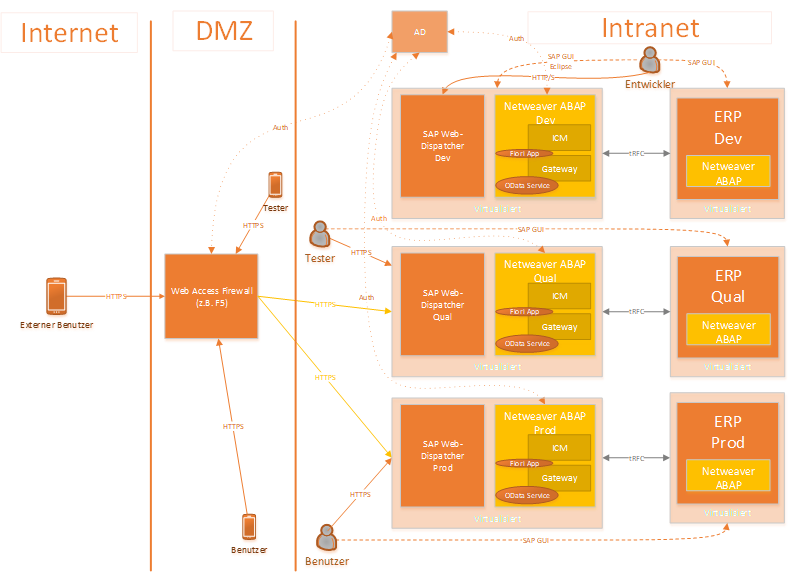

Folgende Grafik stellt die Zusammenhänge einer mobilen Infrastruktur zusammengefasst dar:

Im Hintergrund steht das Backend: Das Backend stellt die für die mobile Nutzung benötigten Daten bereit – es dient also als Datenquelle und kann als Fundament der mobilen Infrastruktur angesehen werden. Auf der anderen Seite steht das mobile Endgerät, das das Frontend – die Benutzeroberfläche – abbildet. Hier werden die Daten in Form von Apps für den Endnutzer visualisiert.

Mit den mobilen Geräten können die Anwender Daten erfassen und ihre Aufgaben bearbeiten – sie bilden die Schnittstelle zum Anwender.

Backend

Das Backend als Datenquelle ist elementarer Bestandteil der mobilen Infrastruktur. Im Backend werden sämtliche Funktionen von Apps abgebildet und definiert. Zudem wird hier das Design, der Content, Grafiken sowie die Datenbank eingespielt.

Im SAP-Umfeld dient beispielsweise das Enterprise Ressource Planning (kurz: ERP) als eine mögliche Datenquelle der mobilen Infrastruktur. Andere Möglichkeiten wären zum Beispiel das Customer Relationship Management (kurz: CRM) oder das Supplier Relationship Management (kurz: SRM).

Die Backend-Infrastruktur besteht aus dem NetWeaver ABAP Server, auf dem die Produkte der SAP Business Suite installiert sind, die die Backend-Daten einschließlich Benutzer, Rollen und Berechtigungen bereitstellen. Zukünftig kann SAP HANA dabei als In-Memory-Datenbankplattform unterstützend hinzukommen, wodurch große Datenmengen in Echtzeit analysiert werden können. Das geht natürlich auch mit SAP S/4 HANA.

Frontend

Das Frontend mobiler Apps wird beispielsweise mit SAP Fiori realisiert: Fiori ist eine komplett neue Design-Philosophie, die Design, Konzept und Technologie umfasst und den SAP Benutzeroberflächen einen ganz neuen Look verleiht.

Allgemeingültig werden Apps, die diesen Richtlinien folgen, als Fiori-like Apps bezeichnet. Die Apps werden in ein eigenes Launchpad in Kacheloptik integriert und ermöglichen dem Endnutzer eine einfache und intuitive Anwendung. Jede einzelne Applikation wird dabei durch eine Kachel visualisiert.

Entscheidend ist, dass die Frontend- und Backend-Komponenten separat bereitgestellt werden, da ihnen verschiedene Aufgaben zukommen. Das Gateway hat einen wesentlich kürzeren Update-Zyklus – wird also regelmäßig mit neuen Features und Korrekturen versehen.

Da sich dieser Zyklus von dem des Hauptgeschäftssystems (Backend) stark unterscheidet, ist das allgemeine Best Practice, die Systeme voneinander zu trennen. So sind auch flexible Security-Setups möglich.

Der ABAP Frontend Server enthält sämtliche Infrastrukturkomponenten für das Generieren einer produktspezifischen User Interface-Komponente (kurz: UI) für den Client sowie für die Kommunikation mit dem Backend. SAP Gateway wickelt dann die Kommunikation zwischen dem Endgerät und dem Backend der SAP Business Suite ab.

SAP Web Dispatcher

Der SAP Web Dispatcher steht im Web-Umfeld als verbindendes Element zwischen dem Internet und dem SAP-System. Beim Benutzen eines mobilen Endgerätes werden HTTP(S)- Anfragen an das System gestellt – der Dispatcher dient dabei als Einstiegspunkt: Er selektiert die Anfragen, kann Verbindungen annehmen oder eben auch abweisen und sorgt im Zuge dessen für eine ausgeglichene Serverauslastung.

Web Access Firewall

Der Zugriff aus dem Internet, also die Kommunikation zwischen dem Endgerät und dem SAP Web Dispatcher, findet über HTTP(S) und OData statt. Die Web Access Firewall stellt sich dabei zwischen das „gefährliche Draußen“ und das „sichere Innere“ und wird ihrem Namen „Brandschutzwand“ gerecht, indem sie den Datenverkehr zwischen den getrennten Bereichen kontrolliert und sichert.

Demilitarisierte Zone

Anhand vorgegebener Regeln bestimmt die Firewall, welche Daten „hinein“ oder „heraus“ übertragen werden dürfen – ein nichtautorisierter Zugriff wird somit abgewiesen, während legitime Datenübertragungen passieren dürfen. Dies alles geschieht in der Demilitarisierten Zone (kurz: DMZ), die, besonders bei einem Zugriff außerhalb des gesicherten Firmennetzes, von essentieller Bedeutung ist und wie eine Pufferzone zu verstehen ist, die das private Unternehmensnetzwerk vor Zugriffen externer User schützt.

VPN

Eine weitere Möglichkeit ist die Einwahl über VPN ins Intranet: Dadurch wird allen Berechtigten ein weltweiter Zugriff aus dem Internet auf spezielle Firmenanwendungen ermöglicht – vergleichbar mit einer Art Tunnel, durch den man in das Firmennetz gelangt.

Mobiles Endgerät mittels Enterprise Mobility Management absichern

Als mobiles Endgerät kommen alle Geräte infrage, die die gängigen Softwaresysteme iOS oder Android unterstützen. Die Sicherung dieser Geräte sollte über das Enterprise Mobility Management (kurz: EMM) gesteuert werden – in diesem Zusammenhang gilt es aber zusätzlich auch, die Anwendungen und Daten auf den Geräten zu schützen.

EMM umfasst ein systemgestütztes Um- und Durchsetzen der unternehmerischen Sicherheitsrichtlinien und schließt dabei das Mobile Device Management (kurz: MDM), das Mobile Application Management (kurz: MAM) und mittlerweile weitere Tools, wie Dokumentenbereitstellung, ein.

EMM ist unabdingbar für einen professionellen Einsatz mobiler Endgeräte sowie mobiler Anwendungen. Speziell das MDM hat die Aufgabe, Sicherheit zu gewährleisten und die Funktionalität zu optimieren. Dazu gehören unter anderem: Automatische Software-Updates, Installation von Apps, Fernwartung, Konfiguration von Virenscannern und Firewalls sowie das Sichern und Einspielen von Backups.

Benutzerauthentifizierung und Single Sign-On

Benutzerauthentifizierung und Single Sign-On (kurz: SSO) sind Bestandteile der unternehmerischen Sicherheitsrichtlinien, die dem Zugriffsschutz auf die Systeminfrastruktur dienen, indem die Identität des Senders einer Zugriffsanfrage sicher eingeordnet werden kann.

Will also ein Endbenutzer über ein mobiles Gerät auf ein Serversystem zugreifen, wird mittels Benutzerauthentifizierung die Identität des Clients als sicher oder nicht sicher eingeordnet und somit der Zugriff gestattet oder eben nicht.

Die Single Sign-On-Lösung vervollständigt den Benutzerauthentifizierungsprozess, indem bereits authentifizierte Benutzer beim Zugriff auf weitere Backendsysteme mittels SSO transparent propagiert werden. Hierbei handelt es sich demnach um einen beachtlichen Bequemlichkeitsfaktor:

Mit einem Single Sign-On muss sich der Nutzer nur einmal anmelden – das SSO ermöglicht daraufhin das Anmeldeverfahren bei weiteren eingebundenen Applikationen, was die lästige Suche nach Passwörtern erspart.

Wie bei jeder strategischen Neuausrichtung gibt es auch hier nicht nur die eine Lösung – viel mehr müssen Sie als Unternehmen ganz individuell die für Sie geeignetste mobile Strategie und Technologie wählen, mit der Sie Ihre Unternehmensziele effizient erreichen und zugleich Ihre Unternehmensdaten sicher und geschützt verwalten können.

Passend dazu haben wir für Sie eine Checkliste zusammengestellt, anhand derer Sie Ihre Enterprise Mobility Strategie Schritt für Schritt effizient erarbeiten können.

Und nun? – Analyse der bestehenden Infrastruktur!

Sie möchten Ihren Mitarbeitern die Möglichkeit bieten, auch von unterwegs auf die Firmendaten zugreifen und arbeiten zu können? Bevor Sie sich für den Aufbau einer mobilen Infrastruktur entscheiden, muss Ihre jeweilige Ist-Situation zunächst analysiert werden. Dabei sind folgende Fragen elementar:

- Haben Sie bereits webbasierte Anwendungen im Einsatz?

- Wenn ja, wird hier bereits ein Zugriff von außen ermöglicht?

- Wie ist der Aufbau Ihrer Netz-Infrastruktur und wie können Zugriffe von außen auf Systeme durch die Firewall ermöglicht werden?

Besonders dem Punkt der Sicherheitsrichtlinien sollte ein hoher Stellenwert zugemessen werden. Gibt es in Ihrem Unternehmen bereits Richtlinien für die Bereitstellung von Anwendungen im Internet und wenn ja – gibt es bereits Vorschriften für die Absicherung solcher Richtlinien?

Existieren besondere Vorgaben bezüglich der Absicherung der Personaldaten im HR-System, beispielsweise seitens des Betriebsrates? All diese Fragen sind vor der Implementierung einer mobilen Infrastruktur von großer Bedeutung, da sie die Grundlage für die Ausrichtung eben jener Infrastruktur bilden.

Wir von Mission Mobile sind Ihre richtigen Ansprechpartner für mobile Strategien und Technologien. Nach der ausführlichen Analyse Ihrer bestehenden Infrastruktur konzipieren wir Ihre mobile IT-Systemlandschaft nach Ihren Wünschen – Sie haben die Idee, wir haben das Knowhow zum Umsetzen Ihrer Ideen.

In Absprache mit Ihren Fachabteilungen gestalten wir Ihnen eine maßgeschneiderte und sichere mobile Infrastruktur. Schreiben Sie mir gerne eine E-Mail an info@mission-mobile.de oder schauen Sie sich unser Angebot zu dem Thema Mobile Infrastruktur und Security an.

FAQ

Was ist eine mobile Infrastruktur?

Die mobile Infrastruktur realisiert die Bereitstellung, die Verwaltung sowie die Sicherung mobiler Lösungen auf mobilen Endgeräten.

Was sind die Vorteile einer mobilen Infrastruktur?

Eine intakte mobile Infrastruktur im Unternehmensumfeld ist Voraussetzung für Produktivität, Flexibilität und Effizienz. Von einer guten Vernetzung – sei es ein funktionsfähiges Straßen- oder Bahnnetz – können alle Beteiligten nur profitieren. Dasselbe Prinzip spiegelt sich auch in der Unternehmensvernetzung wieder.

Was macht eine gute mobile Infrastruktur aus?

Es ist wichtig, sich im Vorfeld zu überlegen, wer eigentlich unter welchen Voraussetzungen Zugriff auf welche Daten haben soll. So lassen sich Sicherheitslücken vermeiden. Auch die Frage, welche Apps auf den Mobilgeräten des Unternehmens installiert werden dürfen und welche ein Sicherheitsrisiko darstellen, ist eine Überlegung wert.

Wer kann mir beim Thema Mobile Infrastruktur helfen?

Wenn Sie Unterstützung zum Thema Mobile Infrastruktur benötigen, stehen Ihnen die Experten von Mission Mobile, dem auf dieses Thema spezialisierten Team der mindsquare AG, zur Verfügung. Unsere Berater helfen Ihnen, Ihre Fragen zu beantworten, das passende Tool für Ihr Unternehmen zu finden und es optimal einzusetzen. Vereinbaren Sie gern ein unverbindliches Beratungsgespräch, um Ihre spezifischen Anforderungen zu besprechen.