Reverse Proxy

Inhaltsverzeichnis

Was ist ein Proxy?

Um zu klären, was die Daseinsberechtigung eines Reverse Proxys ist, gilt es zu klären, was die Aufgabe eines einfachen Proxys ist. Wörtlich übersetzt handelt es sich bei einem Proxy um einen Stellvertreter oder Bevollmächtigten. Ein Proxy ist also eine Netzwerkkomponente, die im Auftrag anderer handelt. Der Vorteil dabei: Die Kommunikation verläuft zwischen Stellvertreter und Kommunikationspartner. Der eigentliche Auftraggeber bleibt im Verborgenen.

Forward Proxy

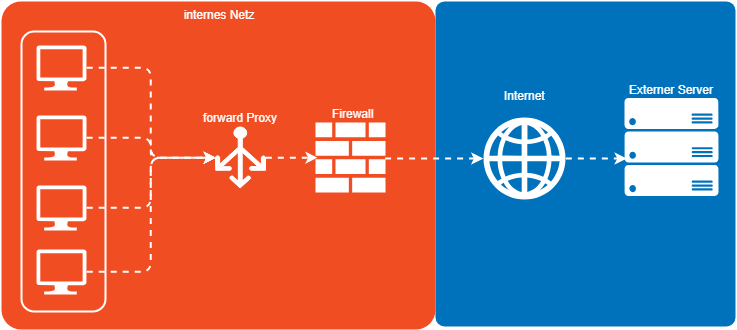

Wenn von einem Proxy die Rede ist, dann ist normalerweise ein Forward Proxy gemeint. Dabei handelt es sich zunächst um einen Server. Dieser Server dient als zentrale Anlaufstelle für Client-Geräte im gemeinsamen internen Netzwerk.

Möchte ein Client eine Verbindung zu einem Server im Internet herstellen, wird diese Anfrage zunächst durch den Proxy geleitet. Der Proxy entscheidet jetzt – je nach Konfiguration – ob diese Anfrage weitergeleitet oder abgelehnt wird. Wird der Request zugelassen, geht er in der Regel durch eine zusätzliche Firewall und anschließend zum Ziel-Server. Der Ziel-Server sieht jedoch nicht den ursprünglichen Request. Er kommuniziert ausschließlich mit dem Proxy Server. Der eigentliche Client bleibt maskiert.

Da der Proxy Server in der Lage ist, gesendete Requests zu verwalten, werden die Antworten der Server an den entsprechenden, anfragenden Client zurückgeleitet.

Single Point of Access

Ein Forward Proxy bildet demnach den single point of access im Netzwerk, was die Konfiguration, die Kontrolle von Anfragen und das Durchsetzen von Security Policies stark vereinfacht.

Was ist ein Reverse Proxy?

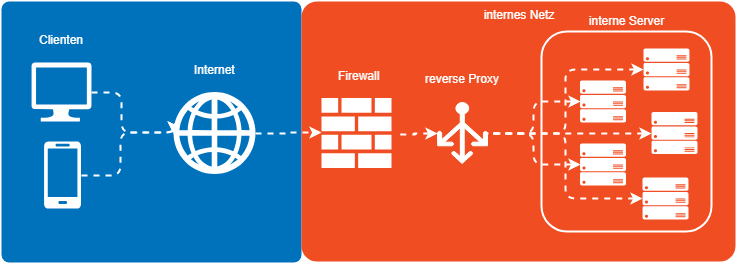

In der Regel besteht ein Unternehmensnetzwerk nicht nur aus Clients. Nahezu jedes größere Unternehmen hat mehrere Server im Netzwerk, auf die auch externe Clients zugreifen. Beispielsweise Außendienstmitarbeiter oder – wie in vielen SAP Fiori Szenarien – alle Mitarbeiter, die sich von zu Hause aus einloggen. In diesem Fall sollen die Server maskiert werden.

Wie der Name schon sagt, ist ein Reverse Proxy genau das Gegenteil von einem Forward Proxy. Dieser Server nimmt Requests von einem externen Client entgegen und akzeptiert diese im Auftrag von verschiedenen Servern, die „hinter ihm“ aufgestellt wurden.

Der Client kennt demnach nur die Adresse des Reverse Proxys. Damit bleibt der eigentliche Service Provider verborgen. Der offensichtliche Vorteil dieses Setups: ein potentieller Angreifer kennt die Zieladresse des Servers nicht. Dadurch wird das Abgreifen von Daten eines bestimmten Servers schwieriger.

Genau wie bei einem Forward Proxy ermöglicht ein Reverse Proxy eine zentrale Zugriffssteuerung. In der Regel wird ein solcher Server zusätzlich mit mindestens einer Firewall abgeschirmt, um die volle Kontrolle über Traffic und Requests sicherzustellen.

Reverse Proxy als Load Balancer

In vielen Fällen agiert ein Reverse Proxy außerdem auch als Load Balancer – so auch in SAP Fiori Szenarien, in denen häufig ein SAP Web Dispatcher die Rolle des Reverse Proxy übernimmt. Dabei entscheidet der Proxy selbstständig, an welchen Server aus dem Cluster er den Request weiterleitet.

Zusammenfassung

Beide Proxy-Arten dienen als single point of access und übernehmen das Request-Routing zwischen Client und Server. Ein Forward Proxy maskiert interne Clients für den Zugriff auf externe Ressourcen während ein Reverse Proxy interne Ressourcen vor dem Zugriff von externen Clients maskiert.

FAQ

Was ist ein Reverse Proxy?

Proxy-Server sind Kommunikationsschnittstellen in einem Netzwerk, die bspw. Anfragen entgegennehmen. Ein Reverse Proxy („umgekehrter Proxy“) gewährt einem oder mehreren Clients eines externen Netzes den Zugriff auf ein internes Netz.

Wie sicher ist ein Reverse Proxy?

Ein Reverse Proxy ist eine zusätzliche Schutzmaßnahme, da er ein weiteres Glied in der Sicherheitskette darstellt. Ein Reverse Proxy kann vor einen oder mehrere Webserver geschaltet werden. Man sollte jedoch bei kostenlosen Proxy-Servern aufpassen.

Kann ein Reverse Proxy ein Load Balancer sein?

Wer kann mir beim Thema Reverse Proxy helfen?

Wenn Sie Unterstützung zum Thema Reverse Proxy benötigen, stehen Ihnen die Experten von Mission Mobile, dem auf dieses Thema spezialisierten Team der mindsquare AG, zur Verfügung. Unsere Berater helfen Ihnen, Ihre Fragen zu beantworten, das passende Tool für Ihr Unternehmen zu finden und es optimal einzusetzen. Vereinbaren Sie gern ein unverbindliches Beratungsgespräch, um Ihre spezifischen Anforderungen zu besprechen.